全球知名的网络安全厂商趋势科技(Trend Micro)旗下的杀毒软件产品被曝存在一个高危的远程代码执行(RCE)漏洞。安全研究人员指出,成功利用此漏洞的攻击者能够在用户毫无察觉的情况下,完全控制受影响的系统,进而盗取用户存储在电脑中的所有密码、敏感文件及各类凭证信息。

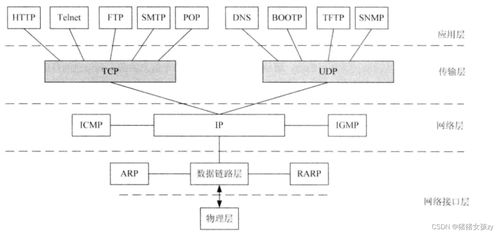

该漏洞被追踪编号为CVE-2023-XXXXX(具体编号以官方最终确认为准),存在于趋势科技某版本杀毒软件的某个核心组件中。由于该组件在处理特定网络数据时存在缺陷,攻击者可以通过精心构造的恶意数据包,在目标用户的计算机上远程执行任意代码。这意味着,只要用户连接到网络(尤其是存在风险的公共网络或已被渗透的局域网),攻击者就可能无需用户任何交互,直接侵入其电脑。

漏洞危害性极高:系统控制权与信息全面沦陷

与传统仅破坏文件或弹窗的病毒不同,此类远程执行漏洞的危害直达系统底层。一旦被利用,攻击者可以获得与当前登录用户同等的权限,甚至提升至系统管理员权限。随之而来的风险包括但不限于:

- 密码全盘窃取:可盗取浏览器中保存的网站登录密码、电子邮件客户端密码、金融软件密码,以及操作系统本身的登录凭证。

- 敏感文件窥探:任意访问、复制或加密用户文档、照片、工作资料等。

- 系统后门植入:在系统中安装持久化的后门程序,实现长期监控与数据渗出。

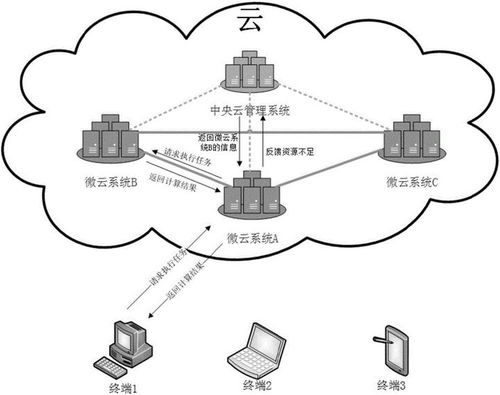

- 跳板攻击:以受感染机器为跳板,进一步攻击同一局域网内的其他设备,如企业内网中的服务器或同事电脑。

关联警示:企业网管环境需高度戒备

此漏洞的曝光,尤其对企事业单位的网络安全管理员(网管)敲响了警钟。趋势科技的产品在企业环境中部署广泛,若未及时修补,可能造成整个局域网的连锁沦陷。这也从侧面凸显了综合性局域网管理方案的重要性。

专业的网管软件,如文中提及的“聚生网管”等同类解决方案,其价值不仅在于流量监控、带宽分配或上网行为管理,更在于构建一体化的安全防御体系。这类软件通常可辅助网管员:

- 统一漏洞补丁管理:集中检测和分发操作系统及各类应用(包括杀毒软件)的安全更新,确保漏洞被及时修复。

- 网络异常行为监控:监控局域网内异常的数据连接和流量模式,及时发现可能由漏洞利用引发的内网横向移动或数据外传行为。

- 终端安全状态审计:核查网内所有计算机的安全软件(杀毒软件、防火墙)是否正常运行、是否为最新版本。

- 访问控制与隔离:对发现感染或存在高危漏洞的终端进行网络隔离,防止威胁扩散。

用户应对建议

- 立即更新:所有趋势科技杀毒软件的用户,应立即检查软件更新,并安装官方发布的最新安全补丁。启用软件的自动更新功能是良好习惯。

- 保持警惕:暂时避免连接不安全的公共Wi-Fi,在企业网络中也需遵循安全规定。

- 多层防护:不要完全依赖单一安全产品。可考虑结合使用防火墙、启用操作系统自带的安全功能(如Windows Defender),并保持良好的数据备份习惯。

- 企业网管行动:企业IT部门应立即通过管理控制台,强制全网终端更新趋势杀毒软件,并利用网管软件加强对此漏洞利用行为的全网扫描与监控。

目前,趋势科技已收到漏洞报告并正在积极修复中。在官方补丁全面推送之前,用户和网管人员需提高安全意识,采取上述防护措施,以抵御潜在的大规模网络攻击。此次事件再次证明,在错综复杂的网络威胁面前,任何安全软件都可能存在弱点,保持软件更新、采用纵深防御策略,才是保障信息安全的核心。